年明け早々PC業界を恐怖のどん底に陥れたIntelの脆弱性

技術的なことはあまりわからないので取り敢えず掻い摘んでまとめてみる

この脆弱性はIntel製CPUのハードウェア設計にバグが有ってそのバグをつくと

CPUに搭載されているキャッシュ内のデータが読み出せてしまう「Meltdown」

それに起因して他のメモリーの本来参照できないデータを読み込めてしまう「Spectre」

これらはOSに依存しないので制御も難しくセキュリティソフトなどは役に立たない

また影響する範囲もIntelの過去10年程度以前からの全製品が対象らしく

範囲が広範なため製品により対応がまちまちなのが厄介

規定では製造から5年程度までの製品に保証義務があるらしくCore系だとHaswell以降となる

取り敢えず今のところ侵入経路を塞ぐ?ための応急的なパッチに留まっている

Windows10に関してはKB4056892のセキュリティパッチを入れることで

脆弱性を緩和することができるらしいのだが

このパッチにより処理能力が最大20%程度低下する上に

深刻なバグも有り環境によってはBSODや再起動ループに陥るという

Linux発案者のリーナス氏曰く「脆弱性パッチは完全なゴミ」

現在はセキュリティパッチを削除するツールまで配布されているw

さらにこれだけでは不十分でBIOSの更新が必要な模様

またこれらの更新を適用したとしても根本的な解決には至らず

今後塞いでは開くセキュリティーホール対策のイタチごっこが続く模様

解決にはIntelがCPUの設計自体を刷新するかAMD製品を使えとの事w

また当初はAMD製CPUには脆弱性の影響はないとされていたが

実際はSpectreという脆弱性に関しては影響があると訂正された(悪用は極めて難しいらしいが)

またIntelの対応の悪さも問題となっていて

そもそもこの脆弱性は2017年6月の時点でGoogleより指摘されていたらしいのだが

Coffe Lakeが控えていたので問題をひた隠しにした上で発売に踏み切ったという

あまりにも企業体質を疑うような対応に怒り心頭

彼らの言い分では脆弱性の発表は解決方法が揃ったのと同時に行う予定だったらしいが

予定より早く脆弱性のみが先に報告されてしまったというが

半年以上何をやってたんですかねぇ・・・(対応が遅れたからこそやむをえず報告を先にしたともw)

現在は24時間体制で問題解決に取り組んでいるようだが

既に脆弱性を悪用したマルウェアのサンプルコードも発見されるなど時既に遅し

ユーザーはいつ被害に遭うか怯えながらPCを使用しなければいけないという最悪な状況

まあ取り敢えず当方の対応状況を書くと

当方のメインPCのCore i7 4790kはHaswellなので保証されるみたいだが

録画機のCore i3 2125はSandy Bridgeなので対象外っぽいw

Haswell世代のマザーで所有しているのは以下で()内は2018年2月7日時点でのBIOSの最新Ver.

GIGABYTE GA-Z97X-UD5H (F10)・・・脆弱性未対応

ASRock Z87 Extreme6 (2.40、 β2.80c)・・・脆弱性未対応

となりいずれも脆弱性に対して未対応となっておりいつ対応するかも未定である

Windowsのセキュリティパッチについては

i7 4790k(Win10 Haswell)、i3 2125(Win8.1 Sandy Bridge)、A8-3820(Win10 AMD Llano)

以上に対してセキュリティパッチKB4056892を入れているが今のところ目立つ問題は起きていない

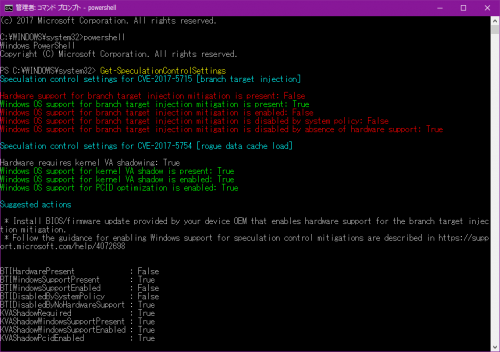

ちなみに脆弱性に関してどうなっているか調べるツールが有るので試しに使用してみる

Power Shellを管理者権限で起動し以下のコマンドを実行 (Win8.1はPower Shellの更新が必要)

Install-Module SpeculationControl

モジュールのインストールが始まるのでインストールに関する確認はYキーで全て実行

完了後以下のコマンドでツールを実行

Get-SpeculationControlSettings

実行エラーが出る場合は以下のコマンドで実行ポリシーの設定をする

$SaveExecutionPolicy = Get-ExecutionPolicy

Set-ExecutionPolicy RemoteSigned -Scope Currentuser

Import-Module SpeculationControl

当方のセキュリティパッチ済み、BIOS未対応の状態のWindows10 Haswell環境では以下の結果になった

緑字が脆弱性対応、赤字が未対応となる

CVE-2017-5715がSpectre

CVE-2017-5754がMeltdown

やはりSpectreに関してはBIOSが未対応なので赤字が多い

と言っても現状ではこれ以上手の施しようがないので

今後は頻繁にセキュリティに関する情報を把握しておかないといけないな

もしかしたら今後AMDのZen2アーキテクチャのCPU環境に移行するかも?

コメントを残す